- Szczegóły

- Kategoria: Monitor gospodarczy

W swoim komentarzu jeden z dostojników KGHM przypomina strategię Obamy, według którego gospodarka amerykańska powinna rozwijać dwa płuca: produkcję i innowacje. I my powinniśmy robić to samo. Dobrze, że pan Marcin Chmielewski czyta (jak na Prezesa przystało) akurat amerykańskie gazety, a nie na przykład rosyjskie. Bo by się wówczas okazało, że nasze płuca to uzbrojenie i surowce.

W swoim komentarzu jeden z dostojników KGHM przypomina strategię Obamy, według którego gospodarka amerykańska powinna rozwijać dwa płuca: produkcję i innowacje. I my powinniśmy robić to samo. Dobrze, że pan Marcin Chmielewski czyta (jak na Prezesa przystało) akurat amerykańskie gazety, a nie na przykład rosyjskie. Bo by się wówczas okazało, że nasze płuca to uzbrojenie i surowce.

Tak mały drobiazg, który różni naszą gospodarkę od amerykańskiej: w USA innowacyjne firmy są amerykańskie. W Polsce firmy polskie to głównie małe przedsiębiorstwa, których po prostu na globalne innowacje nie stać.

Nawet jak się trafi jakiś „polski grafen”, to znajdzie się sposób na wyprowadzenie praw własności poza Polskę.

- Szczegóły

- Kategoria: Wybór Ukrainy

Z punktu widzenia strategicznego Rosja potrzebuje szerokiego przedpola, aby się bronić. Tymczasem kraje bałtyckie są już w NATO i jeśli Kreml straci Ukrainę, Zachód znajdzie się 500 mil od Moskwy.

Z punktu widzenia strategicznego Rosja potrzebuje szerokiego przedpola, aby się bronić. Tymczasem kraje bałtyckie są już w NATO i jeśli Kreml straci Ukrainę, Zachód znajdzie się 500 mil od Moskwy.

To fragment wywiadu Jędrzeja Bieleckiego z amerykańskim analitykiem Georgem Friedmanem.

Z tego wywiadu można wyciągnąć kilka ciekawych wniosków:

1. Rosjanie bardzo trafnie ocenili sytuację na Ukrainie (chodzi o osaczenie Rosji).

2. Polaków nikt nie traktuje poważnie. Na pewno nie Friedman, który wyplata na nasz użytek jakieś niestworzone brednie. Nasza malutka armia ma się bronić przed rosyjską potęgą 2-3 miesiące, aż dzielni Jankesi uznają, że ich biznes jest akurat w tym by nas bronić (bo przykład Ukrainy pokazuje, że biznes to biznes i nic pewnego). Aby sprostać, tym oczekiwaniom, musimy przeznaczyć dwa razy więcej pieniędzy na zbrojenia i kupić jeszcze więcej amerykańskiego złomu. No i trzeba przestać handlować z Niemcami, bo to się Amerykanom nie podoba.

3. Mentalność ludzi takich jak Friedman się nie zmienia z czasem. Jest on jak dobrze zakonserwowane wykopalisko z czasów zimnej wojny. Tylko niestety te zimnowojenne mamuty są nadal żywe i kształtują naszą rzeczywistość.

- Szczegóły

- Kategoria: Teoria spisku

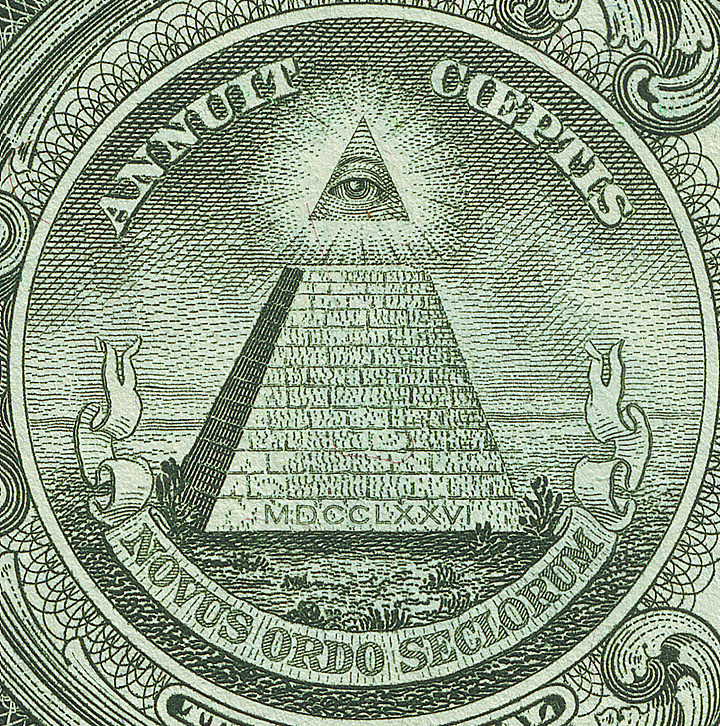

Rozpoczęła się coroczna konferencja grupy Bilderberg. W komentarzu The Idependent zwrócono uwagę na paradoks dyskusji o prywatności w tym chroniącym tajności gronie. Skryty charakter konferencji Bilderberg uzasadnia podejrzenia, że są one wykorzystywane do kształtowania globalnej polityki, poza demokratyczną kontrolą. Między innymi pomysł wprowadzenia waluty euro zrodził się ponoć na jednym z takich spotkań w latach dziewięćdziesiątych.

Rozpoczęła się coroczna konferencja grupy Bilderberg. W komentarzu The Idependent zwrócono uwagę na paradoks dyskusji o prywatności w tym chroniącym tajności gronie. Skryty charakter konferencji Bilderberg uzasadnia podejrzenia, że są one wykorzystywane do kształtowania globalnej polityki, poza demokratyczną kontrolą. Między innymi pomysł wprowadzenia waluty euro zrodził się ponoć na jednym z takich spotkań w latach dziewięćdziesiątych.

Po tym jak w zeszłym roku zaczęto się głośno domagać wyjaśnień od polityków, co robią w tym gronie, nastąpiło pewne otwarcie. W tym roku opublikowano pełną listę uczestników oraz tematykę obrad:

-

Czy ożywienie gospodarcze odbywa się w sposób zrównoważony?

-

Kto zapłaci za skutki demograficznej zapaści

-

Czy istnieje coś takiego jak ochrona prywatności?

-

Jakie jest powiązanie służb specjalnych przy dzieleniu się informacjami wywiadowczymi

-

Wielkie zmiany technologii i miejsca pracy

-

Przyszłość demokracji i pułapka klasy średniej

-

Perspektywy polityczne i gospodarcze Chin

-

Nowa architektura Bliskiego Wschodu

-

Ukraina

-

Co dalej z Europą?

- Szczegóły

- Kategoria: Teoria spisku

Zakrojona na szeroką skalę akcja PiS „Uczciwe wybory” pozwoliła ujawnić słabości obecnego systemu liczenia głosów. Brakuje jasnych zapisów dotyczących sytuacji, gdy dane nie są od razu wprowadzane do systemu informatycznego. Zaletą tego systemu jest sprawdzenie protokołu pod względem rachunkowym i sygnalizacja pomyłek. Co jednak zrobić, gdy protokół został upubliczniony (wywieszony na drzwiach), a przy wprowadzaniu do systemu stwierdzono błędy rachunkowe? Prawdopodobnie obawa przed taką sytuacją stała się przyczyną nieprawidłowości, ujawnionych na filmie nakręconym przez jednego z wyborców:

Zakrojona na szeroką skalę akcja PiS „Uczciwe wybory” pozwoliła ujawnić słabości obecnego systemu liczenia głosów. Brakuje jasnych zapisów dotyczących sytuacji, gdy dane nie są od razu wprowadzane do systemu informatycznego. Zaletą tego systemu jest sprawdzenie protokołu pod względem rachunkowym i sygnalizacja pomyłek. Co jednak zrobić, gdy protokół został upubliczniony (wywieszony na drzwiach), a przy wprowadzaniu do systemu stwierdzono błędy rachunkowe? Prawdopodobnie obawa przed taką sytuacją stała się przyczyną nieprawidłowości, ujawnionych na filmie nakręconym przez jednego z wyborców:

https://www.youtube.com/watch?v=LYK0pJpS7PU

Należy z tego wyciągnąć wnioski na przyszłość i stanowczo nakazać komisji postępowanie zgodnie z prawem. Należy także szczegółowo opisać postępowanie w razie ujawnienia błędów w trakcie wprowadzania danych po wywieszeniu protokołu.

- Szczegóły

- Kategoria: Teoria spisku

Amerykańskiej agencji szpiegowskiej NSA utrudnia życie rozwój nowoczesnej kryptografii. Nic więc dziwnego, że ta dziedzina stała się jednym z ważnych obszarów szpiegowskich działań. Kluczowe znaczenie dla kryptografii ma algorytm RSA. Aby zrozumieć ten problem, potrzebne jest wyjaśnienie pewnych elementarnych pojęć z dziedziny kryptografii.

Amerykańskiej agencji szpiegowskiej NSA utrudnia życie rozwój nowoczesnej kryptografii. Nic więc dziwnego, że ta dziedzina stała się jednym z ważnych obszarów szpiegowskich działań. Kluczowe znaczenie dla kryptografii ma algorytm RSA. Aby zrozumieć ten problem, potrzebne jest wyjaśnienie pewnych elementarnych pojęć z dziedziny kryptografii.

Klasyczne szyfrowanie polegało na użyciu pewnego „klucza”. Najprostszy przykład: szyfrowanie liczb polega na dodaniu do niej 10, a deszyfracja na odjęciu 10. Liczba 10 jest w tym przykładzie kluczem. Bardziej złożonym przykładem jest szyfrowanie asymetryczne. Używa się w nim pary kluczy. Jeden służy do zaszyfrowania, a drugi do odszyfrowania. Na przykład możemy stosować jako algorytm szyfrowania operację dodawania, a parą kluczy jest liczba i jej odwrotność (w powyższym przykładzie 10 i -10). Ta zmiana (z jednego na dwa klucze) wydaje się nie wnosić niczego nowego. Jednak w praktyce tworzymy takie pary kluczy, by posiadając jeden z nich, nie można było łatwo wyliczyć jaki jest drugi klucz z pary.